更是亚洲最大的在线娱乐公司之一,aj九游会官网拥有欧洲马耳他(MGA)和菲律宾政府竞猜委员会(PAGCOR)颁发的合法执照。前缀3)进行暴力破解-九游会J9·(china)官方网站-真人游戏第一品牌

发布日期:2026-03-06 06:46 点击次数:102

2020年12月29日更是亚洲最大的在线娱乐公司之一,aj九游会官网拥有欧洲马耳他(MGA)和菲律宾政府竞猜委员会(PAGCOR)颁发的合法执照。,LuBian矿池发生一齐要紧黑客袭击事件,总共127272.06953176枚比特币(其时市值约35亿好意思元,现市值已达150亿好意思元)被袭击者窃取。这批多量比特币的持有者恰是柬埔寨太子集团主席陈志。黑客袭击事件发生后,陈志过甚太子集团离别于2021岁首、2022年7月屡次在区块链上发布音问,向黑客喊话,但愿黑客大约送还被盗比特币并爽气支付赎金,但莫得收到任何复兴。但奇怪的是,这批多量比特币被盗后,存放于袭击者适度的比特币钱包地址中千里寂长达4年之久,简直分文未动,这显着不顺应一般黑客急于变现追赶利益的步履,更像是一场由“国度级黑客组织”操盘的精确行动。直到2024年6月,这批被盗比特币才再次被回荡到新的比特币钱包地址中,于今未动。

2025年10月14日,好意思国司法部文告对陈志拿起刑事指控,并称充公陈志过甚太子集团的12.7万枚比特币。种种笔据标明,好意思国政府充公的陈志过甚太子集团的这批多量比特币恰是早在2020年就也曾被黑客袭击者诈欺期间技能窃取的LuBian矿池比特币。也即是说,好意思国政府或早在2020年就也曾通过黑客期间技能窃取了陈志持有的12.7万枚比特币,这是一齐典型的国度级黑客组织操盘的“黑吃黑”事件。本求教从期间视角动身,通逾期间溯源,深度分解该事件关节期间细节,要点分析这批比特币被盗的有始有终,还原其时好意思满的袭击时候线,评估比特币的安全机制,但愿为加密货币行业和用户提供选藏的安全启示。

一、事件配景情况

LuBian矿池(LuBian mining pool)树立于2020岁首,是一个快速崛起的比特币矿池,以中国和伊朗为主要运营基地。2020年12月,LuBian矿池碰到了一次大领域黑客袭击,导致其高出90%的比特币持有量被盗。被盗总额127272.06953176BTC,与好意思司法部告状书中所称127271BTC基本吻合。

LuBian矿池的运营时势包括挖矿奖励的磨灭存储和分拨。矿池地址中比特币并非存储在受监管的中心化往来所,而是存在于非托管钱包中。从期间层面看,非托管钱包(也称冷钱包或硬件钱包)被以为是加密钞票的终极遁迹所,它不像往来所账户不错被一纸司法冻结,更像是一个只属于持有者我方的银行保障库,钥匙(私钥)只在持有者手中。

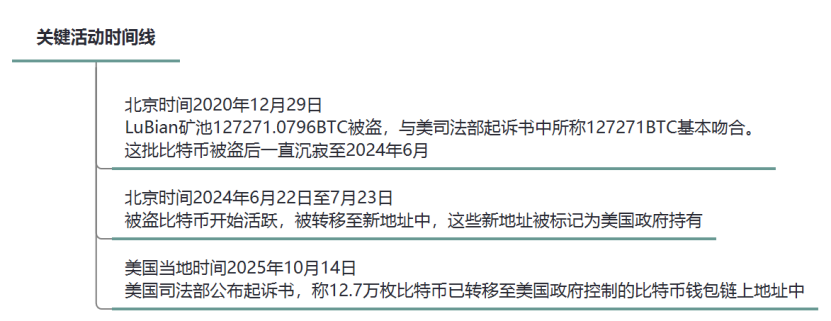

比特币动作加密货币,其链上地址用于记号比特币钞票的包摄和流向,掌持链上地址私钥不错皆备适度比特币链上地址中的比特币。根据链上分析机构的求教,好意思国政府适度的陈志的多量比特币与LuBian矿池遭黑客袭击事件高度重合。链上数据纪录自大,北京时候2020年12月29日,LuBian的中枢比特币钱包地址发生非常回荡,回荡总额为127272.06953176BTC,与好意思司法部告状书中所称127271BTC基本吻合。这批被盗比特币被非常回荡后,一直千里寂至2024年6月。北京时候2024年6月22日至7月23日历间,这批被盗比特币再次被回荡到新的链上地址中,于今未动。好意思国著名区块链跟踪器具平台ARKHAM已将这些最终地址象征为好意思国政府持有。当今,好意思国政府在告状书中暂未公布奈何获得陈志多量比特币链上地址私钥。

图1:关节举止时候线

二、袭击链路分析

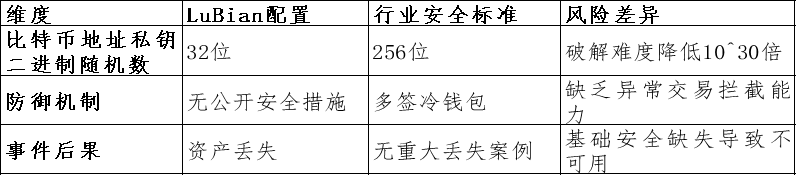

人所共知,在区块链的天下里,随即数是加密安全的基石。比特币领受非对称加密期间,比特币私钥是一串256位的二进制随即数,表面破解次数为2^256次,近乎弗成能。但若这串256位的二进制私钥并非皆备随即产生,比如其中224位有着划定例律不错推算,仅有32位随即产生,则会大大裁减其私钥强度,仅需尝试2^32(约42.9亿)次即可暴力破解。举例,2022年9月英国加密货币作念市商Wintermute因雷同伪随即数马虎被盗1.6亿好意思元。

2023年8月,境外安全磋商团队MilkSad初次公布发现一款第三方密钥生成器具存在伪随即数生成器(PRNG)马虎,并见效恳求了CVE编号(CVE-2023-39910)。在该团队发布的磋商遣散求教中说起,LuBian比特币矿池存在雷同马虎,在其公布的遭到黑客袭击的LuBian比特币矿池地址中,包含了好意思国司法部告状书中全部25个比特币地址。

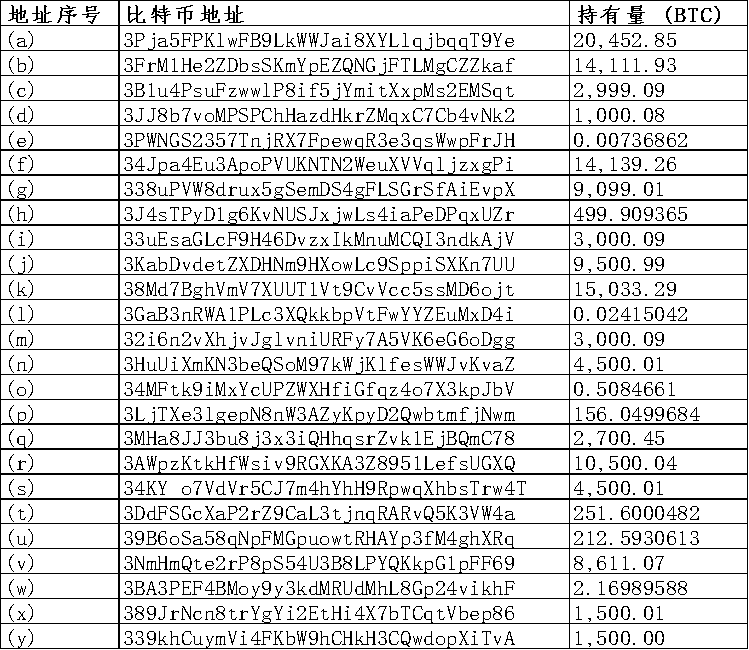

图2:好意思国司法部告状书中25个比特币钱包地址列表

LuBian比特币矿池动作非托管钱包系统,其上比特币钱包地址依赖自界说私钥生成算法照应资金,私钥生成未领受推选的256位二进制随即数顺序,而是依赖32位二进制随即数,这一算法存在致命颓势:仅依赖时候戳或弱输入动作种子的“伪随即生成器”Mersenne Twister (MT19937-32),一个伪随即数生成器(PRNG)十分于一个4字节整数的随即性,在当代计较中可被高效穷举。数学上,破解概率为1/232,举例,假定袭击剧本每秒测试10^6个密钥,则破解时候约为 4200秒(仅约1.17小时)。实质中,优化器具如Hashcat或自界说剧本可进一步加快。袭击者恰是诈欺这一马虎盗取了LuBian比特币矿池多量比特币。

图3:LuBian矿池与行业安全顺序颓势对比表

经期间溯源,LuBian矿池遭黑客袭击的好意思满时候线及联系细节具体如下:

1、袭击盗取阶段:北京时候2020年12月29日

事件:黑客诈欺LuBian矿池比特币钱包地址私钥生成存在的伪随即数马虎,对高出5,000个弱随即钱包地址(钱包类型:P2WPKH-nested-in-P2SH,前缀3)进行暴力破解。在约2小时内,约127272.06953176BTC(其时价值约35亿好意思元)从这些钱包地址被抽干,剩余不到200BTC。系数可疑往来分享疏导往来用度,标明袭击系由自动化批量回荡剧本实施。

发送方:LuBian矿池弱随即比特币钱包地址群(由LuBian矿场运营实体适度,附庸陈志的太子集团);

罗致方:袭击者适度的比特币钱包地址群(未公开地址);

回荡旅途:弱钱包地址群 → 袭击者钱包地址群;

关联分析:被盗总额为127272.06953176BTC,与好意思司法部告状书中所称127271BTC基本吻合。

2、睡觉阶段:北京时候2020年12月30日至2024年6月22日

事件:这批比特币自2020年被通过伪随即数马虎窃取后,存放于袭击者适度的比特币钱包地址中长达4年之久,且处于睡觉现象,仅不及万分之一的尘埃往来可能用于测试。

关联分析:这批比特币直至2024年6月22日被好意思政府全额接纳前简直分文未动,这显着不顺应一般黑客急于变现追赶利益的人性,更像是国度级黑客组织操盘的精确行动。

3、收复尝试阶段:北京时候2021岁首、2022年7月4日、26日

事件:这批比特币被盗后,在睡觉期间,2021岁首,LuBian矿池通过Bitcoin OP_RETURN功能发送高出1,500条音问(破费约1.4 BTC手续费),镶嵌区块链数据区,恳求黑客送还资金。音问示例:“Please return our funds, we'll pay a reward”。2022年7月4日、26日,LuBian矿池再次通过Bitcoin OP_RETURN功能发送音问,音问示例:“MSG from LB. To the whitehat who is saving our asset, you can contact us through 1228btc@gmail.com to discuss the return of asset and your reward。”

发送方:Lubian弱随即比特币钱包地址(由Lubian矿场运营实体适度,附庸陈志的太子集团);

罗致方:袭击者适度的比特币钱包地址群;

回荡旅途:弱钱包地址群 → 袭击者钱包地址群;小额往来镶嵌OP_RETURN;

关联分析:被盗事件发生后,这些音问证明为LuBian矿池动作发送方屡次试图洽商“第三方黑客”,请求送还钞票并接头赎金事项。

4、激活与回荡阶段:北京时候2024年6月22日至7月23日历间

事件:袭击者适度的比特币钱包地址群中比特币从睡觉现象激活,回荡至最终比特币钱包地址中。最终钱包地址被好意思著名区块链跟踪器具平台ARKHAM象征为好意思国政府持有。

发送方:袭击者适度的比特币钱包地址群;

罗致方:新整合最终钱包地址群(未公开,但证明为好意思国政府适度的钱包地址群);

回荡旅途:袭击者适度的比特币钱包地址群 → 好意思国政府适度钱包地址群;

关联分析:这批被盗窃多量比特币,千里寂4年简直分文未动后,最终被好意思国政府适度。

5、公告扣押阶段:好意思国当地时候2025年10月14日

事件:好意思国司法部发布公告,文告对陈志拿起指控,并“充公”其持有的12.7万枚比特币。

同期,通过区块链公开机制,比特币往来纪录全部公开可回顾。据此,本求教对LuBian弱随即比特币钱包地址(由LuBian矿场运营实体适度,可能附庸陈志的太子集团)被盗的多量比特币开首进行了溯源,被盗比特币总和目意想127272.06953176枚,开首包括:安定“挖矿”约1.78万枚、矿池工资收入约0.23万枚以及来自往来所和其他渠谈的10.71万枚,从初步遣散看与好意思国司法部告状书中所称的全部开首于造孽收入存在进出。

三、马虎期间细节分析

1、比特币钱包地址私钥生成:

LuBian矿池马虎的中枢在于其私钥生成器使用了雷同于Libbitcoin Explorer中的“MilkSad”颓势。具体而言,该系统带受Mersenne Twister (MT19937-32)伪随即数生成器,仅以32位种子运行化,导致有用熵仅为32位。这种PRNG并非加密安全的(non-cryptographic),易于谋略和逆向工程。袭击者不错通过成列系数可能的32位种子(0到2^32-1),生成对应的私钥,并查验是否匹配已知钱包地址的公钥哈希。

在比特币生态中,私钥生成过程频繁为:随即种子 → SHA-256哈希 → ECDSA私钥。

LuBian矿池基础库的完了可能基于自界说代码或开源库(如Libbitcoin),但忽略了熵的安全性。与MilkSad马虎的相似之处在于,Libbitcoin Explorer的“bx seed”大喊也一样使用MT19937-32随即数生成器,仅依赖时候戳或弱输入动作种子,导致私钥可被暴力破解。在LuBian袭击事件中,高出5,000个钱包受到影响,标明该马虎是系统性的,可动力于批量生成钱包时的代码复用。

2、模拟袭击历程:

(1)识别主义钱包地址(通过链上监控LuBian矿池举止);

(2)成列32位种子:for seed in 0 to 4294967295;

(3)生成私钥:private_key = SHA256(seed);

(4)派生公钥和地址:使用ECDSA SECP256k1弧线计较;

(5)匹配:若是派生地址匹配主义,则使用私钥签名往来盗取资金;

与雷同马虎比拟:该马虎雷同于Trust Wallet的32位熵颓势,曾导致大领域比特币钱包地址破解;Libbitcoin Explorer的“MilkSad”马虎也因低熵而透露私钥。这些案例均源于早期代码库的留传问题,未领受BIP-39顺序(12-24词种子短语,提供高熵)。LuBian矿池可能使用了自界说算法,旨在简化照应,但忽略了安全性。

防护缺失:LuBian矿池未实施多签名(multisig)、硬件钱包或分层详情味钱包(HD wallets),这些均可擢升安全性。链上数据自大,袭击袒护多个钱包,标明系统性马虎而非单少量失败。

3、链上笔据与收复尝试:

OP_RETURN音问:LuBian矿池通过Bitcoin的OP_RETURN功能发送高出1,500条音问,破费1.4枚BTC,恳求袭击者送还资金。这些音问镶嵌区块链,证明为的确系数者步履,而非伪造。示例音问包括“请送还资金”或雷同恳求,散布在多个往来中。

4、袭击关联分析:

好意思国司法部于好意思国当地时候2025年10月14日针对陈志的刑事告状书(案号1:25-cr-00416)中列出了25个比特币钱包地址,这些地址持有约127,271枚BTC,总价值约150亿好意思元,并已被扣押。通过区块链分析和官方文献审查,这些地址与LuBian矿池遭袭击事件高度联系:

径直关联:区块链分析自大,好意思国司法部告状书中25个地址恰是LuBian矿池2020年袭击中被盗比特币最终持有地址。Elliptic求教指出,这批比特币于2020年从LuBian矿池的矿业运营中“被盗”。Arkham Intelligence证明,好意思国司法部扣押的资金径直源于LuBian矿池盗窃事件。

告状书笔据关联:好意思国司法部告状书虽未径直定名“LuBian hack”,但说起资金源于“伊朗和中国比特币矿业业务的被盗袭击”,这与Elliptic和Arkham Intelligence的链上分析一致。

袭击步履关联:从袭击手法看,LuBian矿池多量比特币自2020年被期间袭击窃取后,睡觉4年之久,其间仅发生不及万分之一的尘埃往来,直至2024年被好意思政府全额接纳前简直分文未动,不顺应一般黑客急于变现追赶利益的人性,更像是有国度级黑客组织操盘的精确行动,分析以为,好意思国政府或在2020年12月也曾适度这批比特币。

四、影响与漠视

LuBian矿池2020年遭黑客袭击事件的影响深化,导致矿池实质遣散,亏本十分于其时总钞票的90%以上,而被盗比特币现值已升至150亿好意思元,突显价钱波动放大风险。

LuBian矿池事件透露加密货币器具链中随即数生成的系统性风险。为防护雷同马虎更是亚洲最大的在线娱乐公司之一,aj九游会官网拥有欧洲马耳他(MGA)和菲律宾政府竞猜委员会(PAGCOR)颁发的合法执照。,区块链行业应使用加密安全伪随即数生成器(CSPRNG);实施多层防护,包括多重签名(multisig)、冷存储与如期审计,幸免自界说私钥生成算法;矿池需集成及时链上监控与非常回荡警报系统。粗拙用户在防护方面,应幸免使用开源社区未教养证的密钥生成模块。该事件也教唆咱们,即使区块链高度透明,安全基础薄弱仍可形成可怜性后果。也体现了收罗安全在将来数字经济、数字货币发展中的进攻性。